企業のクラウドサービス利用が進む一方で、サイバー攻撃の増大によりセキュリティリスクを危惧する声が年々高まっています。クラウドサービスやシステムを提供するベンダーにとっても、セキュリティ対策は重要なテーマの1つであり、様々な評価制度や国際基準などへの対応が進められています。

今回は、その中でも国際的なセキュリティ評価基準として名高い「SOC2レポート」について、他の評価制度との違いや、特にクラウドサービスに関して利用者側のメリットなどを解説します。

目次

- SOCとは

- SOC2レポートはいわば「セキュリティ体制の保証書」

- SOC2レポートとSOC1レポート、SOC3レポートの違い

- SOC2レポートとISMS認証、ISMAPの違い

- クラウドサービス利用者の活用メリット

- クラウドサービス利用者が留意しておきたいポイント

- おわりに

SOCとは

SOC(System & Organization Control)は、米国公認会計士協会(AICPA)とカナダ公認会計士協会(CICA)によって定められた国際的な外部監査制度です。

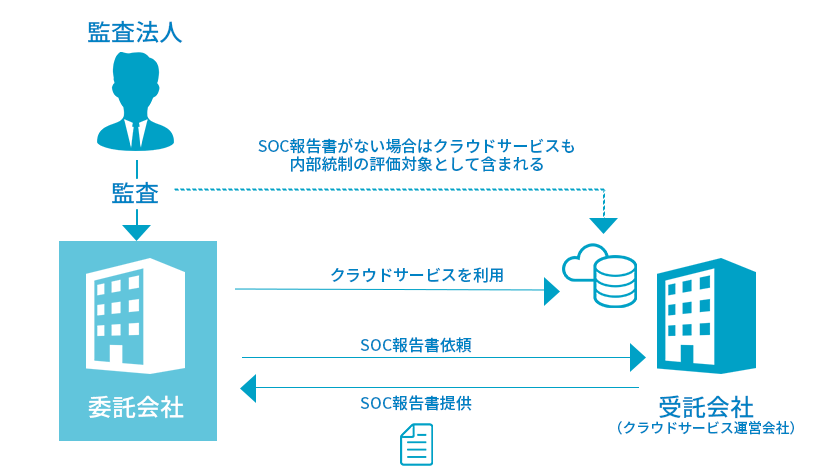

この制度は、もともと「第三者にシステムや業務プロセスを提供する企業が適切な内部統制を持っているか」を監査するためのものですが、昨今企業のクラウドサービス利用が増えてきたことで、クラウドサービスについてもセキュリティやプライバシーに関する管理、運用の質など内部統制の有効性を評価する基準が設けられました。

監査対象は、資産運用や金融サービス、データセンター、クラウドサービス(SaaS、IaaS、PaaS)やオンプレミス型システムを提供するベンダー企業、BPO企業など受託側の企業で、サービスを利用する委託企業への影響について監査が行われます。監査を行うのは、監査法人や公認会計士(独立受託会社監査人)で、AICPA、国際監査・保証基準審議会(IAASB)、または日本公認会計士協会(JICPA)が定める基準(採用する基準は国ごとに異なる)やガイダンスをもとに監査・検証を行います。

SOC2レポートはいわば「セキュリティ体制の保証書」

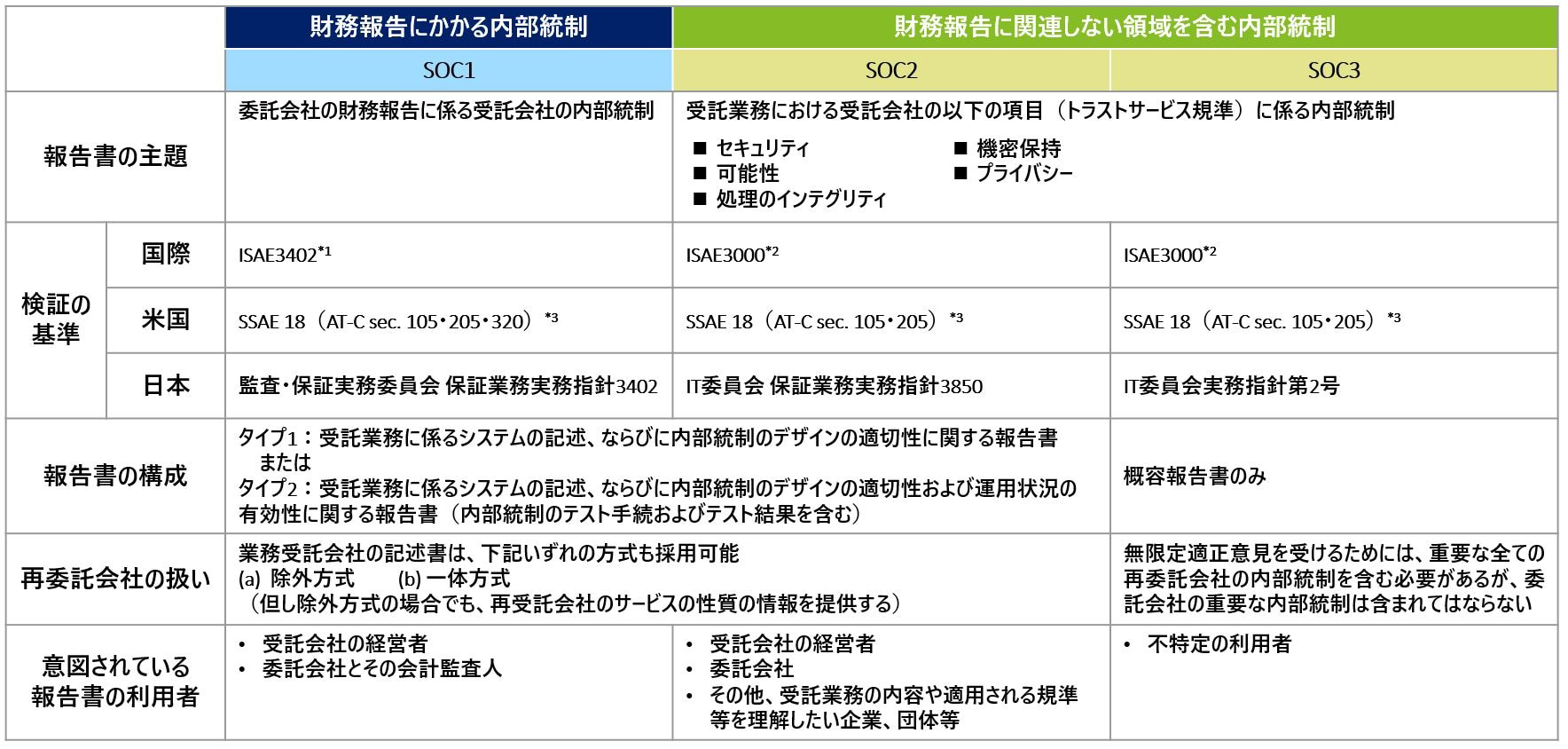

SOCには3つの種類があります。それぞれSOC1、SOC2、SOC3と呼ばれ、保証内容や利用用途などが異なります。

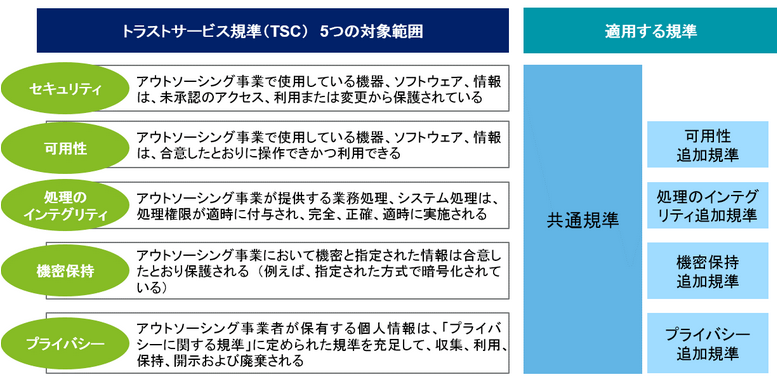

中でもSOC2は、セキュリティ、可用性、処理のインテグリティ、機密保持、プライバシーの5つの分野で内部統制の有効性を評価します。SOC2レポートは、この監査の評価結果をまとめた報告書であり、SOC2のセキュリティ基準に準じていることの証明になります。

●SOC2の監査対象範囲

出典:デロイトトーマツ「SOC2報告書」

また、SOC2レポートには評価期間の違いによってType1とType2があります。

- Type1:ある一時点の内部統制の有効性を評価するもの。提供するクラウドサービスやシステムのセキュリティ対策が、特定の日時で存在し、適切に実装されていることを示しています。

- Type2:一定期間の運用状況を評価するもの。6ヶ月以上〜通常1年間の範囲内で、自社の情報セキュリティに対する管理策が持続的かつ適切に実装されていることを示しています。

つまり、Type1はSOC2の基準に合格していることを示し、Type2はさらに運用面での信頼性を立証するものとなります。

なお、SOC2の監査対象となるのは、機密データを扱うサービスや業務に影響するクラウドサービスを提供しているベンダー企業が中心となります。そのため、対象サービスはクラウド会計システムやオンライン決済など財務に関する領域だけでなく、CRMや人事労務管理、カスタマーサポート、認証サービスなどのクラウドサービスやクラウドプラットフォームなども含まれます。

SOC2レポートとSOC1レポート、SOC3レポートの違い

SOC2とSOC1は、監査対象のサービス領域が異なります。SOC2は、機密データやビジネスに影響のあるクラウドサービスを対象としていますが、SOC1はERPや給与システム、税務申告システムなど企業の会計や財務情報に関わるデータを処理するクラウドサービスが対象となります。そのため、SOC1レポートは財務報告の信頼性の証明として利用されます。(SOC1レポートにも評価期間の違いによってType1、Type2があります)

これまでは、ベンダーの間でSOC1レポート取得への取り組みが活発に行われていましたが、最近ではサイバー攻撃が激化していることもあり、クラウドサービスの品質をより的確に利用企業へ伝えるべくSOC2レポート取得への関心が高まっています。

SOC3は、SOC2と同じ幅広いクラウドサービスに対して、5つのセキュリティ基準のもと評価します。ただし、SOC3レポートは評価内容が概要のみになっており、SOC2レポートよりも簡潔にまとめられます。これは、レポートの利用者が不特定に設定されているためで、SOC3レポートの多くはホームページなどオンライン上で公開されています。

出典:デロイトトーマツ「SOC報告書の種類」

SOC2レポートとISMS認証、ISMAPの違い

クラウドサービスのセキュリティに関する第三者評価には、SOC2レポートの他にも「ISMS認証」や2020年から運用が開始された「ISMAP」などがあります。

●ISMS認証とSOC2レポートの違い

ISMS認証は、JIPDEC(財団法人日本情報処理開発協会)が定めた評価制度で、情報セキュリティマネジメントシステム(ISMS)が「ISO/IEC27001」※と呼ばれる国際規格に準拠していることを証明するものです。

※クラウドサービスに特化した「ISO/IEC 27017(クラウドセキュリティ)」や「ISO/IEC 27018(クラウドの個人情報保護)」もあります。

ISMS認証とSOC2レポートは、どちらもセキュリティを評価するものですが、監査対象となる企業や目的などに違いがあります。

例えば、SOC2ではクラウドサービスを提供するベンダー等が対象になりますが、ISMS認証は個人情報を含む情報資産のセキュリティ管理体制を評価するため、あらゆる組織や業種が対象となります。

また、SOC2はユーザーが安心してデータを委ねられるように、「セキュリティ」「可用性」「機密保持」「処理のインテグリティ」「プライバシー」を評価します。そのため、SOC2レポートは評価結果を求める利用者に開示されます。一方、ISMS認証は社会的信頼性の向上を目的としています。評価軸は、「マネジメントシステム」「情報セキュリティ目的」「管理策の有効性」「機密性」「可用性」「安全性」などですが、取得の事実確認はできるものの、それ以上の情報は開示されません。

●ISMAPとSOC2レポートの違い

ISMAPは、政府機関等がクラウドサービスを効率的かつ迅速に選定・調達できることを目指して作られた、政府情報システムのためのセキュリティ評価制度です。

SOC2の目的は、クラウドサービス提供企業のセキュリティ体制やデータセキュリティに関する信頼性を確保することにあるため、SOC2とISMAPでは目的が大きく異なってくることがわかります。

また、ISMAPとSOC2では監査人の責任範囲が異なります。ISMAPでは政府機関等が利用することを前提に評価されるため、ISMAPのほうがSOC2よりも評価基準が厳しいと言えます。とはいえ、どちらの評価もベンダーやサービスの安全性、信頼性を判断するための指標にできることは間違いありません。

※ISMAPについては、コラム「ISMAPとは?制度の概要やクラウドサービス利用者のメリットをわかりやすく解説」も参照ください。

クラウドサービス利用者の活用メリット

SOC2レポートは、クラウドサービスの導入時、次のようなことに利用できます。

●クラウドサービスの安全性確認に

SOC2レポートでは、データの不正アクセスや防止策、データ暗号化、アクセス制御など、クラウドサービスの詳しいセキュリティ対策が記載されています。そして、それらが適切に実施していることが証明されているため、ベンダーのセキュリティ体制の評価指標として利用できます。

その他、可用性(いつでも使える状態か)の管理やプライバシーの管理も証明されるため、自社が利用するクラウドサービスの安全性を判断する材料になり、安心してサービスを利用できるでしょう。

●自社のリスク管理やコンプライアンス対策のサポートに

SOC2の評価は、災害復旧計画、障害対応プロセスなど、ベンダー側の運用プロセスについても記載されています。そのため、SOC2レポートを取得しているクラウドサービスなら、もし問題が発生しても、サービスの中断やデータ損失のリスクが低いと考えられます。

ベンダーの緊急時対応計画、災害復旧計画、定期的なテストなどのビジネス継続計画(BCP)におけるサービスの継続性についても記載されています。災害大国の日本において、緊急時のビジネスへの影響を最小限に抑えつつ、その他の必要な対応策を立てる際の参考にもなります。

●取引先や外部パートナー、社内への説明資料に

SOC2レポートは、ベンダーがJ-SOXなどの法的要件や規制順守に対する準拠性を証明する役割もあります。情報管理の厳重さも証明されるため、例えば取引先や税理士などの外部パートナー、社内の他部門にも信頼性を示すことができます。

クラウドサービス利用者が留意しておきたいポイント

SOC2レポートは、他のクラウドセキュリティ認証と比べても、取得の難易度が高いと言われています。そのため、「SOC2レポートを取得しているクラウドサービスなら、安心して利用することができる」と考える経営者や業務担当者も多いでしょう。

しかし、SOC2レポートの閲覧は、クラウドサービスの利用者に限られます。そのため、クラウドサービスの多くは利用契約時に秘密保持契約(NDA)※への署名を求められます。SOC2は、クラウドサービスのセキュリティ体制の確認に利用できるとはいえ、レポートの閲覧が契約後になることが唯一のデメリットと言えるかもしれません。

※自社が保有する秘密情報を他社へと開示する際に、その情報を秘密に保持してもらうために締結する契約

また、クラウドサービス選定時はSOCレポートの取得状況だけでなく、次の点を確認することも大切です。

①レポートの保証範囲を確認する

SOC2は5つの基準(情報システムのセキュリティ、可用性、処理のインテグリティ、機密保持、プライバシー)のうち「セキュリティ」を必須として1つ以上を選択して取得することができます。そのため、SOC2レポートを取得しているクラウドサービスの中には、「セキュリティのみ」で取得しているものや「セキュリティ+α」で取得しているものがあります。また、Type1かType2かによっても、保証の範囲が異なります。

詳細な取得内容はSOC2レポートを閲覧するしかありませんが、クラウドサービスの導入を検討する際は評価基準についても確認しておくとよいでしょう。

②自社のセキュリティ体制と相補的な関係として理解する

SOC2は、セキュリティや機密保持など決められた項目に関して評価し保証するもので、それ以外の部分は保証されません。そもそもSOC2レポートは、クラウドサービスを利用する企業における内部統制の存在を前提に評価し、保証しています。レポートの全容を網羅的に理解することよりも、レポートではどのような前提のもとどの範囲まで保証されるのかを理解し、必要に応じて自社のセキュリティ体制を見直すことも重要です。

例えば奉行iクラウド、奉行クラウドEdge、奉行V ERPクラウドの場合※は、5領域のうち「セキュリティ」に関する規準を対象として、「SOC2® Type2」を取得しています。閲覧に関しても、サービス利用者に向けてご希望に応じて無料で提供しています。

※クラウドサービス環境のセキュリティを対象とし、奉行シリーズのセキュリティ機能は除きます。

おわりに

SOC2レポートを取得しているサービスの場合、一般的にはベンダー等のホームページ等で公表されています。SOC3も取得している場合は、要約版としてSOC3レポートを公開しているケースもあります。SOC2レポートを取得しているからといってSOC3レポートもあるとは限りませんが、どちらもクラウドサービスの安全性や信頼性を判断するには重要な情報です。

自社にとって最適なクラウドサービスを選ぶ際には、こうした情報にもアンテナを張っておくとよいでしょう。

奉行iクラウド・奉行クラウドEdge・奉行V ERPクラウドも

SOC2レポートを取得しています

OBCでは、システムに関する内部統制の整備・運用状況に関する情報を、お客様およびお客様の監査人などが容易に把握できるよう、また、当社サービスを安心してご利用いただけるよう、奉行iクラウド・奉行クラウドEdge・奉行V ERPクラウドの一部製品について、「SOC1 Type2」および「SOC2 Type2」のレポートを取得しています。

サービスをご利用中のお客様で、希望される場合は「SOC2 Type2」レポートを無料で提供しております。

ご希望の方は こちらからお問い合わせください。

関連リンク

-

あらゆるサービスやデータと繋がる

中堅・上場企業向け国産 SaaS ERP奉行V ERPクラウド

-

すべての業務とつながるひろがる

シェアNo.1業務クラウド「奉行クラウド」

-

世界トップレベルのセキュリティで安心

OBCが提供する3つの安全・安心のセキュリティ」

こちらの記事もおすすめ

OBC 360のメルマガ登録はこちらから!

![公認会計士に聞く!<br>[2027年施行]新リース会計基準の会計処理|借手が押さえておきたいポイントとは](https://www.obc.co.jp/hubfs/360/img/article/pic_post435_thumb.png)